2024.05.01 (수)

[칼럼] IT관리에 반드시 필요한 AD(Active Directory)의 명(明) 과 암(暗) – 8편

이중원 롤텍 부사장 칼럼

랜섬웨어 공격의 주 타겟인 MS의 AD, 보안상의 문제점

- 곽중희 기자

- 등록 2024.04.04 10:35

- 조회수 246

전편까지 계속 언급했지만, AD 서버는 마이크로소프트 사가 IT인프라의 원활한 관리를 위해 개발된 기능으로 개발 당시에는 지금처럼 보안에 대한 이슈로 그렇게 크지 않았고, 관리부분에 중점을 두다 보니 권한이 많아졌고, 그것이 지금 보안의 취약점으로 나타나고 있다. 당연히 AD가 IT관리의 편의성 면에서는 명(明)이라 할 수 있지만, 그 관리의 편의성 때문에 발생하는 보안상의 문제점은 암(暗)이라 할 수 있겠다.

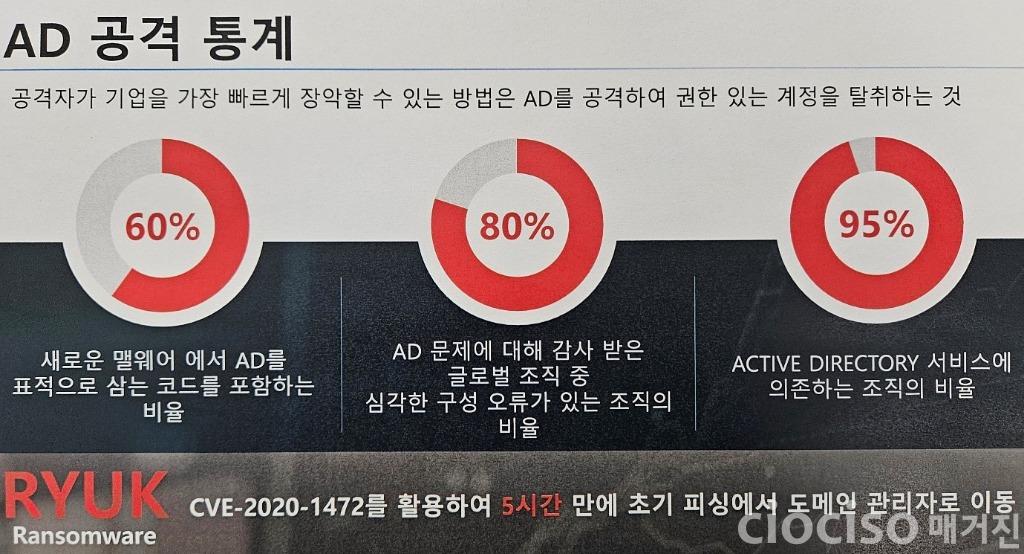

결국 시스템 관리 권한이 집중된 AD 서버의 장점은 역으로 사이버 공격자들이 파고들 수 있는 단점이 되어 버렸다. 공격자는 AD 서버 관리자 계정을 탈취하여 AD 서버를 장악하는 방식으로 이와 연결된 수많은 시스템들에 영향을 미친다. 실제로 AD 서버 사용이 증가하면서 이를 악용한 침해 사고도 비례적으로 늘어나고 있다. 3.20 사이버 테러 및 클롭 랜섬웨어 공격이 대표적인 예이다.

AD보안 사고로 인해 2019년에 대부분의 기관이 큰 피해를 본 후 2020말부터 다시 크게 증가하는 양상을 보이며 많은 기업에서 큰 피해를 입었는데, 다양한 방법으로 랜섬웨어 공격을 감행한 해킹단체의 들의 대표적인 공격 방법은 AD(Active Directory)를 노려 피해를 확산시킨다는 것이다.

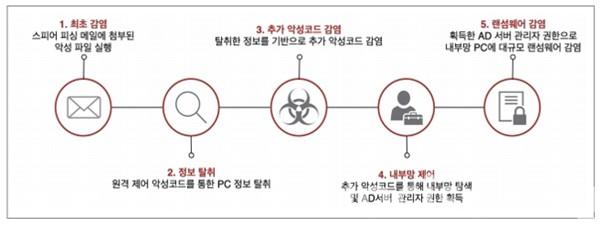

랜섬웨어가 AD를 타킷으로 했던 몇 가지 주요 공격 사례를 보면, 대기업 해외지사의 단말을 통해 AD서버의 Admin계정을 탈취하여 기업 시스템 전체를 장악해 내부 정보를 빼내고 AD서버를 통해 랜섬웨어를 전체 PC로 확산시킨 사례와, 기업의 임직원에게 스피어피싱 이메일을 발송하여 기업 내부망을 해킹 후 최종적으로 AD서버를 해킹해 기업내 내부 네트워크 전체를 장악하고, CLOP랜섬웨어를 AD서버에서 유포해 AD서버에 연결된 수많은 PC를 감염시킨 것 등이 대표적인 AD를 목표로 한 랜섬웨어 공격 사례이다.

세계젹인 AD솔루션 전문기업인 테너블 관계자에 따르면, AD가 매력적인 공격 타깃인 이유는, 전세계 기업의 95%가 AD를 사용하고 있으며, AD서버에는 사용자 계정과 사용자 그룹, 네트워크, 자원 등의 정보가 저장되어 있어, AD서버만 탈취하면 기업의 시스템 전체를 탈취하는 셈이고, AD를 노리는 대부분의 랜섬웨어 공격 방식은, “직원의 PC 탈취 → PC에 연결된 시스템 탐색(횡적 이동) → AD 관리자 계정 탈취 → AD 서버 장악 및 데이터 유출과 암호화” 순서로 아주 쉽고 간단하기 때문이라고 말하며, 주요 AD공격 방법은 보안우회공격, AD구성상의 오류를 통한 공격, 커버로스 골든티켓 공격이다.

그러면, AD 서버의 편리함을 안전하게 누리기 위해서는 어떠한 노력이 요구될까? 먼저, AD 관리자 계정이 탈취되어 공격에 악용되는 일이 없도록 관리를 강화할 필요가 있다. 일반 업무용 계정과 관리자 계정을 반드시 분리하여 사용하고, 관리자 계정을 사용하지 않는 기간에는 계정을 비활성화하여야 한다. 또한, 암호 사용 기간, 암호 설정 규칙, 계정 잠금 임계값 설정 등 강력한 계정 정책을 적용해야 한다.

AD 서버에 대한 철저한 접근 통제도 요구된다. 먼저, 로그인, 이용 권한 확인 등의 보안 인증 요청에 응답하는 도메인 컨트롤러를 물리적 혹은 논리적 망분리 형태로 분리하고, 관리자가 인증된 시스템을 통해서만 접속할 수 있게 접속 방법을 제한해야 한다. 또한, 이상 징후를 선제적으로 탐지해 대응할 수 있도록, 중요 시스템과 계정에서 생성되는 로그를 실시간 수집 및 모니터링할 필요가 있다.

마지막으로, 임직원들의 보안 인식을 높이기 위한 교육과 훈련을 마련할 필요가 있다. 기업에 침투하는 공격의 상당수는 기업의 보안 관점에서 가장 취약한 부분, 즉 사용자를 이용하여 이뤄진다. 이는 역으로 사용자가 적절한 보안 관리를 한다면 기업 전체의 보안 수준이 향상될 수 있음을 의미하기도 한다. 악성 메일 대응 등 임직원의 보안성을 높일 수 있는 교육과 훈련을 정기적으로 실시할 것을 권고한다.

본편에서는 AD서버의 공격내용과 AD서버를 안전하게 사용하기 위한 운영 방안에 대하여 알아보았다. 다음편에서는 세계적인 AD보안 전문기업인 테너블사의 AD보안 솔루션을 중심으로 어떻게 효과적으로 AD보안을 할 수 있는지 자세히 살펴보도록 하겠다.

[저자] 이중원

주요 경력

-현 ㈜롤텍 부사장 재직

-IT기술, 영업 분야에서 39년의 내공 (1984 ~ 현재 )

-한화생명에서 시스템 운용 및 IT기획

-한국 CA에서 기술 및 컨설팅 임원

-인성정보에서 전략사업개발본부장 및 영업본부장

-경험한 IT기술, OS, 서버, 데이터관리, 네트워크, 보안 분야 등

-김포대학교 사이버보안학과 교수 역임

-동국대학과 전산학과 겸임교수 역임

주요 저술 및 기고

-메인프레임과 유닉스시스템 연결 및 구축 – 온더넷, 랜 타임즈

-IBM 3746을 이용한 APPN 네트워크 구축 – 온더넷, 랜 타임즈

-교육개발원의 네트워크 운영자 교육 커리큘럼 및 교재개발위원 역임

자격증 및 기타

-BS7799 Leader Auditor Certification

-ITIL V2, V4 Foundation Certification

최종학력

-숭실대학교 정보과학대학원 정보통신공학 석사

Copyright @2024 CIOCISO매거진. All rights reserved.

관련기사

- [칼럼] IT관리에 반드시 필요한 AD(Active Directory)의 명(明) 과 암(暗) – 7편 2024-02-06

- [칼럼] IT관리에 반드시 필요한 AD(Active Directory)의 명(明) 과 암(暗) - 6편 2024-01-12

- [칼럼] IT관리에 반드시 필요한 AD(Active Directory)의 명(明) 과 암(暗) - 5편 2023-12-13

- [칼럼] “IT관리에 반드시 필요한 AD(Active Directory)의 명(明) 과 암(暗)” – 4편 2023-11-10

- [칼럼] “IT관리에 반드시 필요한 AD(Active Directory)의 명(明) 과 암(暗)” - 3편 2023-10-11

- [칼럼] “IT관리에 반드시 필요한 AD(Active Directory)의 명(明) 과 암(暗)” - 2편 2023-09-08

- [칼럼] IT관리에 반드시 필요한 AD(Active Directory)의 명(明) 과 암(暗) - 1편 2023-08-22

![[칼럼] IT관리에 반드시 필요한 AD(Active Directory)의 명(明) 과 암(暗) – 7편 [칼럼] IT관리에 반드시 필요한 AD(Active Directory)의 명(明) 과 암(暗) – 7편](http://ciociso.com/data/file/news/thumb-237248888_d0LZm7VM_2f9484b76e80219e381d870a861ae95684fb4384_118x78.jpg)